Visitem: Philipe Gaspar

A organização que você trabalha precisa de um CSIRT? Talvez você não tenha essa resposta ainda. Talvez você nem saiba o que é um CSIRT. De forma simplória, os CSIRTs são comparados a uma brigada de incêndio.

Nessa analogia, ambos são responsáveis por responder e tratar emergências, seja um incidente de segurança ou uma suspeita de fogo. Outro aspecto análogo, assim como o corpo de bombeiros tem um número para contato em caso de incêndio, o CSIRT tem um número e/ou e-mail central em caso de suspeita ou confirmação de incidentes de segurança .

Os CSIRTs ( Computer Security Incident Response Teams ), ou Grupos de Resposta a Incidentes de Segurança em Computadores, são times, equipes ou grupos responsáveis pelo tratamento de incidentes de segurança em computadores , entre outros serviços, de um determinado produto, organização, rede de pesquisa, país ou centro internacional. Os incidentes de segurança são quaisquer eventos adversos, confirmados ou sob suspeitas, que possam ameaçar a #Segurança da Informação dos sistemas ou das redes de computadores. Exemplos práticos de incidentes são negação de serviço, violação da política de segurança, tentativas para ganhar acessos não autorizados, contaminação por vírus, evasão de IDS/IPS, exploração de dispositivos e serviços através de códigos maliciosos/ zero days , entre outros.

Para qualquer CSIRT não basta ter apenas um ponto central de contato, mas diversos meios de comunicação para chegar até ele . É essencial que um usuário não deixe de notificar um incidente porque o serviço de e-mail está indisponível ou o telefone mudo. Neste caso, o SMS e bips/pagers também são bem aceitos.

Normalmente os CSIRTs são classificados em cinco tipos diferentes , todos com objetivos comuns, apenas diferindo no escopo que atuam. De um escopo mais abrangente, com perspectivas globais dos incidentes de segurança, estão os Centros Internacionais de Coordenação. Eles são responsáveis por coordenar e tratar as ações que devem ser tomadas em diversos CSIRTs, quando um incidente de segurança ocorre. Os exemplos clássicos desse tipo de CSIRT são os CERT/CC ( CERT Coordination Center ) e FedCIRC ( Federal Computer Incident Response Center ) . Os CSIRTs nacionais fornecem serviços de tratamento de incidentes para o país, e através de um ponto nacional de contato, as ameaças de segurança são tratadas. No Brasil o CSIRT nacional é o CERT.br. Os CSIRTs nacionais trabalham em conjunto com os Centro de Análises de Redes cujo objetivo é agrupar dados para traçar tendências das atividades relacionadas aos incidentes, prevenindo ameaças futuras e antecipando alertas de segurança. O CAIS (Centro de Atendimento a Incidentes de Segurança) tem essa função dentro da RNP (Rede Nacional de Pesquisa) , rede de pesquisa paralela à Internet comercial, aqui no Brasil. Os incidentes relacionados a produtos e softwares são tratados por centros formados por vendedores de TI, que processam relatos de vulnerabilidades de seus produtos e desenvolvem novos patches e estratégias de correção dos bugs . Por fim, foco deste artigo, existem os CSIRTs internos ou corporativos que tratam os incidentes de segurança para a organização que os mantêm. Muitas empresas do setor financeiro, de telefonia, provedores de Internet (ISPs), universidades e órgãos públicos têm seu CSIRT próprio.

Os CSIRTs corporativos podem oferecer diversos serviços de acordo com sua missão e seu objetivo. Mas, antes disso, é preciso levar em consideração o tamanho da empresa e avaliar se ela tem recursos, humanos e de infra-estrutura, para os serviços que se propõe a oferecer, além de definir seu constituency , ou seja, saber quem é o seu público alvo. Geralmente o público alvo dos CSIRTs corporativos são as próprias equipes de TI e os usuários finais que fazem parte da organização, sendo que estes sempre devem notificar sobre os incidentes através do suporte técnico ou helpdesk.

Através dos serviços oferecidos, o CSIRT pode ter um papel reativo, tratando incidentes e vulnerabilidades que envolvem a organização, mas também atuar de forma pró-ativa, utilizando sistemas de detecção de intrusão e efetuando testes de penetração . Os serviços reativos são iniciados por um evento ou requisição que pode ser, por exemplo, uma contaminação por vírus, um ataque de negação de serviço, uma vulnerabilidade em um servidor ou evasão de IDS/IPS. Exemplos de serviços reativos:

- Alertas de segurança

- Tratamento de vulnerabilidades

- Tratamento de incidentes de segurança

- Tratamento de artefatos ( worms , virus , trojans , etc)

Os serviços pró-ativos ajudam a prevenir eventos ou problemas que possam ocorrer, protegendo os sistemas em produção contra ataques e ameaças. Exemplos de serviços pró-ativos:

- Anúncios de segurança

- Gerenciamento e auditoria de segurança

- Configuração e manutenção de ferramentas, aplicações e infra-estrutura de segurança

- Desenvolvimento de ferramentas de segurança

- Serviços de detecção de intrusão

- Atualização tecnológica para detectar novas atividades que comprometam os sistemas

- Divulgação de informações relacionadas à segurança

Além do enfoque reativo e pró-ativo, o CSIRT corporativo pode agregar serviços que envolvem outras áreas, como análise de risco, treinamento e auditoria, alinhadas entre si para melhorar a segurança da organização como um todo.

O tratamento de incidentes de segurança é o serviço mais importante que um CSIRT pode oferecer e tem como principais objetivos isolar o problema de imediato (para tratamento posterior), restaurar os serviços de forma mais rápida possível e responder aos constituencies da organização. Da ocorrência do incidente até a volta ao estado normal dos serviços afetados por ele, alguns processos são executados e devem fazer parte de qualquer plano de respostas a incidentes bem-sucedido. Os processos são quatro: notificação/detecção; triagem; análise; e resposta ao incidente. Em resumo, as notificações do incidente chegam por e-mail , telefone, helpdesk , IDS ( detecção ), entre outros, são convergidas para um ponto central de contato, e através do processo de triagem o incidente é categorizado, ordenado e direcionado para análise . A análise do incidente, consiste em examinar os arquivos de logs , fornecer suporte técnico, identificar os sites afetados e fornecer soluções e consertos para o problema. Por fim, é preciso dar uma resposta aos constituencies e trabalhar em cima da divulgação do incidente, através de ações de elaboração e divulgação de recomendações para recuperação, contenção e prevenção de incidentes focando a resolução do problema. A figura abaixo ilustra o ciclo de vida para o tratamento de um incidente de segurança na CERT/CC e resume o que foi explanado, em parte, neste parágrafo.

Figura 1: Ciclo de vida do tratamento de incidentes do CERT/CC

Fonte: Handbook for CSIRTs

Fonte: Handbook for CSIRTs

Enfim, através do serviço de tratamento de incidentes é possível identificar e determinar o escopo, a prioridade e a natureza do incidente, além de avaliar o estrago causado por ele e as estratégias ou soluções de contorno disponíveis. É fundamental também proteger as provas do incidente, preservando as evidências que devem ser analisadas e correlacionadas para determinar tendências, o que torna possível identificar novas atividades e ataques futuros, além de gerar estatísticas sobre o incidente. Porém, mais importante que a resposta a incidentes em si, é traçar um bom planejamento, definindo um plano de resposta a incidentes confiável, e principalmente, testar cada ação desse plano antes do incidente ocorrer. Assim você poderá confiar nas medidas e ações estabelecidas e oferecer um serviço de tratamento de incidentes de qualidade para os clientes.

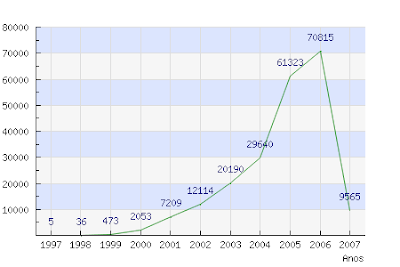

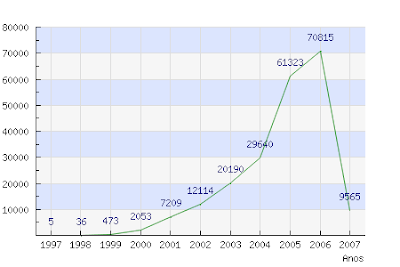

Agora que você já sabe que sua organização realmente precisa de um CSIRT, como convencer a gerência a investir os recursos necessários e traçar um plano de ação para criação de um grupo de resposta a incidentes? Existem algumas motivações para isso, por exemplo, o aumento significativo da quantidade de incidentes reportados nas organizações, e consequentemente, o crescimento do número de organizações afetadas por estes. Alguns desses dados são mapeados pela Rede Nacional de Pesquisa. O gráfico abaixo ilustra o número de incidentes reportados ao CAIS até 1T07 (primeiro trimestre de 2007), um crescimento considerável nos últimos cinco anos.

Figura 2: Incidentes reportados ao CAIS por ano

Fonte: http://www.rnp.br/cais/estatisticas/index.php

As sanções de novas leis que regulamentam como as organizações devem proteger as suas informações e uma maior consciência, por parte delas, da necessidade de se investir em segurança da informação, são fatores que também ajudam no estabelecimento de um grupo de respostas a incidentes . O tempo que uma organização leva para reconhecer, analisar e responder a estes incidentes, definirá o custo de recuperação e os danos (financeiros, danos à imagem da organização, etc) causados. Enfim, uma organização que tem um grupo de respostas a incidentes estabelecido e pronto para responder de forma eficaz aos incidentes, está melhor preparada para auxiliar na recuperação de desastres e mais alinhada com o plano de continuidade do negócio.

Figura 2: Incidentes reportados ao CAIS por ano

Fonte: http://www.rnp.br/cais/estatisticas/index.php

As sanções de novas leis que regulamentam como as organizações devem proteger as suas informações e uma maior consciência, por parte delas, da necessidade de se investir em segurança da informação, são fatores que também ajudam no estabelecimento de um grupo de respostas a incidentes . O tempo que uma organização leva para reconhecer, analisar e responder a estes incidentes, definirá o custo de recuperação e os danos (financeiros, danos à imagem da organização, etc) causados. Enfim, uma organização que tem um grupo de respostas a incidentes estabelecido e pronto para responder de forma eficaz aos incidentes, está melhor preparada para auxiliar na recuperação de desastres e mais alinhada com o plano de continuidade do negócio.

Referências:

The Handbook for Computer Security Incident Response Teams (CSIRTs), 2nd Edition

< http://www.cert.org/archive/pdf/csirt-handbook.pdf >

Organizational Models for CSIRTs

< http://www.cert.org/archive/pdf/03hb001.pdf >

CSIRT Frequently Asked Questions

< http://www.cert.org/csirts/csirt_faq.html >

State of the Practice of CSIRTs

< http://www.cert.org/archive/pdf/03tr001.pdf >

Perguntas Frequentes ao CERT.br

< http://www.cert.br/docs/certbr-faq.html >

Criando um Grupo de Respostas a Incidentes de Segurança em Computadores: Um Processo para Iniciar a Implantação

< http://www.cert.br/certcc/csirts/Creating-A-CSIRT-br.html >